Duhovi na netu. 10 najbolj odmevnih kibernetskih napadov v zgodovini

Miscellanea / / August 04, 2021

Od hekerskih računov zvezd do napada na iranski jedrski program.

10. DarkHotel. Omadeževan ugled luksuznih hotelov, 2007-2014

Zlonamerno vohunsko programsko opremo, znano tudi kot Tapaoux, so distribuirali napadalci"Dark Hotel": mreža kibernetskega vohunjenja v azijskih hotelih / Kaspersky Daily skozi odprto Omrežja Wi-Fi v številnih premium hotelih. Takšna omrežja so zelo slabo zaščitena, zato so hekerji zlahka uspeli namestiti svojo programsko opremo na strežnike hotelov.

V kanalu Telegram "Življenjski heker»Samo najboljše pisanje o tehnologiji, odnosih, športu, kinu in še čem. Naročite se!

V našem Pinterest le najboljša besedila o odnosih, športu, kinu, zdravju in še veliko več. Naročite se!

Na računalnikih, povezanih z Wi-Fi, je bilo predlagano, da se na prvi pogled namesti uradna posodobitev nekega programa. Na primer Adobe Flash ali Google Orodna vrstica. Tako je bil virus običajno prikrit.

Hekerji so uporabili tudi individualni pristop: nekoč se je DarkHotel pretvarjal, da je torrent datoteka za prenos japonskega erotičnega stripa.

Ko je vstopil v napravo, je virusni program ob "posodabljanju" ponudil vnos osebnih podatkov, na primer številke kartice, poleg tega pa je znal brati pritiske tipk pri tipkanju. Posledično so napadalci dobili dostop do uporabniških imen in gesel ter do njegovih računov.

Hekerji so pred prihodom visokih gostov namerno nastavili virus v hotelski verigi, da bi dobili dostop do svojih naprav. Hkrati so napadalci natančno vedeli, kje bo žrtev živela, in program so konfigurirali tako, da bo okužil samo napravo, ki jo potrebuje. Po operaciji so bili vsi podatki s strežnikov izbrisani.

Tarče DarkHotela so bili vrhunski menedžerji velikih podjetij, uspešni podjetniki, visoki politiki in uradniki. Večina vlomov je bila narejenih"Dark Hotel" vdre v ciljne poslovne potnike: poročilo / NBC News na Japonskem, Kitajskem, v Rusiji in Koreji. Po prejemu zaupnih podatkov so hekerji očitno izsiljevali svoje žrtve in grozili s širjenjem tajnih podatkov. Ukradeni podatki so bili uporabljeni tudi za iskanje novih ciljev in organizacijo naslednjih napadov.

Še vedno ni znano, kdo stoji za temi spletnimi kriminalci.

9. Mirai. Vzpon pametnih naprav 2016

Skupaj z razcvetom različnih napravepovezane z internetom - usmerjevalniki, pametni domovi, spletne blagajne, sistemi za video nadzor ali igralne konzole - obstajajo tudi nove priložnosti za kibernetske kriminalce. Takšne naprave so običajno slabo zaščitene, zato jih je mogoče zlahka okužiti z botnetom. Z njegovo pomočjo hekerji ustvarjajoKaj je kibernetski napad? / Cisco omrežja ogroženih računalnikov in drugih naprav, ki jih nato nadzirajo brez vednosti lastnikov.

Posledično lahko naprave, okužene z botneti, širijo virus in napadajo cilje, ki jih določijo hekerji. Na primer, da strežnik preobremenite z zahtevami, tako da ne bo mogel več obdelovati zahtev, komunikacija z njim pa bo izgubljena. To se imenuje DDoS napad.

Še posebej je postal znan botnet z zvočnim imenom Mirai ("prihodnost" iz japonščine). Z leti je okužil na stotine tisoč omrežno povezanih usmerjevalnikov, nadzornih kamer, sprejemnikov in druge opreme, katere uporabniki se niso trudili spremeniti tovarniških gesel.

Virus je v naprave vstopil s preprostim izborom ključa.

Oktobra 2016 je prejela vsa armadaK. Kočetkova. Kaj se je zgodilo s Twitterjem, PayPal, Amazon in drugimi ameriškimi storitvami / Kaspersky Daily signal, da se napolni s klici ponudnika domenskih imen Dyn. S tem so padle PayPal, Twitter, Netflix, Spotify, spletne storitve PlayStation, SoundCloud, The New York Times, CNN in približno 80 drugih uporabniških podjetij Dyn.

Odgovornost za napad sta prevzeli hekerski skupini New World Hackers in RedCult. Niso predložili nobenih zahtev, vendar je skupna škoda zaradi izpadov spletnih storitev znašala približno 110 milijonov dolarjev.

Mirai se je bilo mogoče boriti s prerazporeditvijo prometa in ponovnim zagonom posameznih komponent sistema Dyn. Vendar se to, kar se je zgodilo, poraja vprašanja o varnosti pametnih naprav, ki lahko predstavljajo skoraj polovico zmogljivosti vseh botnetov.

8. Škandalozno puščanje osebnih podatkov slavnih iz iClouda in Twitterja, 2014 in 2020

Slive so povzročile pravo resonanco.

iCloud

Kibernetski kriminalci lahko z lažnim pošiljanjem pridejo do osebnih podatkov uporabnikov sporočila. SMS se na primer prikrije kot opozorilo varnostne službe. Uporabniku je povedano, da naj bi poskušali vstopiti v njegov profil. Lažna tehnična podpora ponuja, da sledite povezavi, ki dejansko vodi na spletno mesto napadalcev, in izpolnite vprašalnik z uporabniškim imenom in geslom za zaščito osebnih podatkov. Goljufarji, ki so zasegli podatke lahkoverne osebe, pridobijo dostop do računa.

Leta 2014 so hekerjem na ta način uspeliC. Arthur. Goled celeckity hack: varnostni strokovnjaki se osredotočajo na teorijo varnostnih kopij iCloud / The Guardian vdreti v iCloud številnim zvezdnikom in dati svoje osebne podatke na voljo. Odtok ni bil tako obsežen, kot je bil glasen. Na primer, na internet so prišle osebne fotografije znanih osebnosti, vključno z zelo začinjenimi. Skupno je bilo ukradenih približno 500 slik. Poleg tega je možno, da niso bili vsi objavljeni.

Kim Kardashian, Avril Lavigne, Kate Upton, Amber Heard, Jennifer Lawrence, Kirsten Dunst, Rihanna, Scarlett Johansson, Winona Ryder in drugi so trpele zaradi krampanja.

V štirih letih po taksist pet jih je bilo najdenih in aretiranihNekdanji učitelj v Hannovru je bil obsojen zaradi krampanja golih fotografij Celebgate / WTVR vanj vpleteni hekerji iz ZDA. Štirje so prejeli od osem do 34 mesecev zapora, enemu pa je uspelo pobegniti s 5.700 dolarjev globe.

Julija 2020 so dobili pod distribucijoTwitter Hack / Twitter Support Thread znanih uporabnikov Twitterja. Eden od vlomilcev prepričan zaposleni na družbenem omrežju, ki dela v oddelku za IT. Tako so hekerji pridobili dostop do zahtevanih računov. In potem so tam objavili objave s pozivom k podpori Bitcoina in pošiljanju denarja v navedeno kripto denarnico. Od tam naj bi se sredstva vrnila v dvojnem znesku.

Žrtve so spet postale različne znane osebnosti: Bill Gates, Elon Musk, Jeff Bezos, Barack Obama in druge ameriške zvezdnice.

Tudi nekaj podjetij račune - na primer Apple in Uber. Skupno je bilo prizadetih približno 50 profilov.

Družbena omrežja so morala začasno blokirati vlomljene račune in izbrisati goljufive objave. Vendar pa je napadalcem na tej prevari uspelo zbrati dober jackpot. V samo nekaj urah je približno 300 uporabnikov poslalo več kotE. Birnbaum, I. Lapowsky, T. Krazit. Hekerji so Twitter prevzeli po 'usklajenem napadu družbenega inženiringa' na zaposlene / protokol 110 tisoč dolarjev.

Izkazalo se je, da so vlomilciIzjava pomožnika posebnega zastopnika FBI v San Franciscu Sanjay Virmani o aretacijah v spletnem napadu na Twitterju / FBI San Francisco trije fantje in eno dekle med 17. in 22. letom iz ZDA in Velike Britanije. Najmlajši med njimi, Graham Clark, se je uspel preobleči v zaposlenega na Twitterju. Zdaj mlade čaka sojenje.

7. GhostNet. Kitajska proti Googlu, zagovorniki človekovih pravic in dalajlama, 2007-2009

Kibernetske napade in kibernetsko vohunjenje ne izvajajo le hekerske skupine, ampak tudi celotne države. Tako je Google začutil vso moč hekerjev v kitajski službi.

Leta 2009 je podjetje odkrilo, da je dve leti z uporabo svojega strežnika distribuiralo vohunsko programsko opremo. Infiltrirala se jeJ. Markoff. Velik vohunski sistem pleni računalnike v 103 državah / The New York Times vsaj 1.295 računalnikov v vladnih in zasebnih podjetjih v 103 državah.

Prizadeti so bili viri, od zunanjih ministrstev in Nata do zavetišč Dalaj Lame. GhostNet je poškodoval tudi več kot 200 ameriških podjetij.

Kitajska je s pomočjo virusa spremljala vlade južne in jugovzhodne Azije ter kitajske disidente in borce za človekove pravice. Program bi lahko na primer aktiviral kamere in mikrofone računalnika, da bi prisluhnil temu, kar se govori v bližini. Prav tako so kitajski hekerji z njeno pomočjo ukradli izvorno kodo strežnikov posameznih podjetij. Najverjetneje je bil potreben za ustvarjanje lastnih podobnih virov.

Odkritje GhostNeta je imelo veliko vlogo pri dejstvu, da je Google zaprl svoje podjetje na Kitajskem, v Srednjem kraljestvu pa ni zdržal pet let.

6. Stuxnet. Izrael in Združene države proti Iranu, 2009-2010

Običajno kibernetski napadi zahtevajo, da je žrtev povezana z internetom. Vendar pa lahko napadalci, da bi širili zlonamerno programsko opremo tudi med računalniki, ki nimajo dostopa do interneta, okužijo bliskovne pogone USB.

To tehniko so zelo učinkovito uporabile posebne službe ZDA in Izraela, ki so želele upočasniti iranski program za ustvarjanje jedrska orožja. Vendar pa so bili objekti jedrske industrije v državi izolirani od svetovnega spleta, kar je zahtevalo izviren pristop.

Priprave na operacijo so bile brez primere. Hekerji so razvili prefinjen kompleksen virus, imenovan Stuxnet, ki je deloval s posebnim namenom. Napadel je samo na programsko opremo Siemensove industrijske opreme. Po tem je bil virus testiranW. J. Široko, J. Markoff, D. E. Sanger. Izraelski test na črva, imenovanega ključnega pomena v iranski jedrski zakasnitvi / The New York Times na podobni tehniki v izraelskem zaprtem mestu Dimona.

Prvih pet žrtev (iranska podjetja, ki delajo v jedrski industriji) je biloStuxnet: start / Kaspersky Daily skrbno izbrana. Američani so prek svojih strežnikov uspeli distribuirati Stuxnet, ki so ga nič hudega sluteči jedrski znanstveniki prek bliskovnih pogonov pripeljali do tajne opreme.

Vdor je pripeljal do dejstva, da so se centrifuge, s pomočjo katerih so iranski jedrski znanstveniki obogatile uran, začele vrteti prehitro in odpovedati. Hkrati je zlonamerni program lahko simuliral normalne odčitke delovanja, tako da strokovnjaki ne bi opazili napak. Tako je bilo izklopljenih okoli tisoč naprav - petina takšnih naprav v državi, razvoj iranskega jedrskega programa pa se je upočasnil in za nekaj let vrgel nazaj. Zato zgodba s Stuxnetom velja za največjo in najuspešnejšo kibernetsko sabotažo.

Virus ni le izpolnil naloge, za katero je bil ustvarjen, ampak se je razširil tudi med stotine tisoč računalnikov, čeprav jim ni povzročil veliko škode. Pravi izvor Stuxneta so ugotovili šele dve leti kasneje, potem ko so pregledali 2000 okuženih datotek.

5. BlueLeaks. Največja tatvina ameriških varnostnih agencij, 2020

Tudi ameriške obveščevalne agencije so bile ranljive za hekerske kibernetske napade. Poleg tega so kriminalci dokazali, da lahko uporabljajo tudi zvite sheme. Na primer, napadalci niso vstopili v vladne sisteme, ampak so vdrli v podjetje za razvoj spletnih strani Netsential, ki je zveznim in lokalnim agencijam zagotavljala tehnične možnosti izmenjave informacije.

Posledično je hekerjem iz skupine Anonymous uspeloA. Greenberg. Kratek povzetek: Anonimen je ukradel in odtekel ogromno policijskih dokumentov / WIRED ukrasti več kot milijon datotek ameriških organov pregona in obveščevalnih agencij: le 269 gigabajtov informacij. Napadalci so te podatke objavili na spletnem mestu DDoSecrets. Video in zvočni posnetki, e -poštna sporočila, beležke, računovodski izkazi ter načrti in obveščevalni dokumenti so bili javno dostopni.

Čeprav ni bilo tajnih podatkov ali podatkov o kršitvi zakona s strani policistov samih, je bilo veliko informacij precej škandaloznih. Na primer, postalo je znano, da posebne službe spremljajo aktiviste Črna življenja so pomembna. Navdušenci so združene datoteke začeli razčleniti in jih nato objaviti pod oznako #blueleaks.

Kljub predhodnim preverjanjem, ki jih je izvedel DDoSecrets, so med uteklimi datotekami našli tudi zaupne podatke. Na primer informacije o osumljencih, žrtvah kaznivih dejanj in številke bančnih računov.

Na zahtevo Združenih držav je bil strežnik DDoSecrets s podatki BlueLeaks v Nemčiji blokiran. Zoper Anonymous je bila sprožena kazenska zadeva, vendar še ni posebnih osumljencev ali obtožencev.

4. Napad na strežnike Demokratične stranke ZDA, 2016

Zaradi soočenja med Hillary Clinton in Donaldom Trumpom so bile predsedniške volitve v ZDA leta 2016 že od samega začetka škandalozne. Vrhunec so bili kibernetski napad na sredstva Demokratične stranke, ene od dveh glavnih političnih sil v državi.

Hekerji so lahko na strežnike demokratov namestili program, s katerim so lahko upravljali informacije in vohunili za uporabniki. Po ugrabitve napadalci so za seboj skrili vse sledi.

Prejete informacije, to je 30 tisoč e -poštnih sporočil, so hekerji predali WikiLeaksuE -pošta Hillary Clinton / WikiLeaks. Sedem in pol tisoč pisem Hillary Clinton je postalo ključno pri razkritju podatkov. Ugotovili so ne le osebne podatke članov stranke in podatke o sponzorjih, temveč tudi tajne dokumente. Izkazalo se je, da je Clinton, predsedniški kandidat in višji politik z izkušnjami, pošiljala in prejemala zaupne podatke prek osebnega nabiralnika.

Zaradi tega je bil Clinton diskreditiran in je na volitvah izgubil proti Trumpu.

Še vedno ni znano, kdo stoji za napadom, vendar ameriški politiki vztrajno obtožujejo ruske hekerje iz skupin Cosy Bear in Fancy Bear. Po mnenju ameriškega establišmenta so že prej sodelovali pri krampanju virov tujih politikov.

3. 15-letni najstnik je leta 1999 vdrl v Naso in obrambno ministrstvo ZDA

Najstnik iz Miamija Jonathan James je imel strast do vesolja in je kot svoj dlan poznal operacijski sistem Unix in programski jezik C. Za zabavo je fant iskal ranljivosti v virih obrambnega ministrstva ZDA in ugotovilK. Poulsen. Samomor nekdanjega najstniškega hekerja, povezan s sondo TJX / WIRED njim.

Najstniku je uspelo namestiti vohunsko programsko opremo na strežnik enega od oddelkov, da bi prestregel uradno dopisovanje. To je omogočilo prost dostop do gesel in osebnih podatkov zaposlenih v različnih oddelkih.

Jonathanu je uspelo ukrasti tudi kodo, ki jo je NASA uporabljala za vzdrževanje sistema za vzdrževanje življenja ISS. Zaradi tega se je delo na projektu zavleklo za tri tedne. Stroški ukradene programske opreme so bili ocenjeni na 1,7 milijona dolarjev.

Leta 2000 je bil fant ujet in obsojen na šest mesecev hišnega pripora. Devet let pozneje je bil Jonathan James osumljen sodelovanja v hekerskem napadu na TJX, DSW in OfficeMax. Po zaslišanju se je ustrelil in v samomorilskem zapisu dejal, da je nedolžen, vendar ne verjame v pravičnost.

2. WannaCry. Epidemija šifriranja podatkov 2017

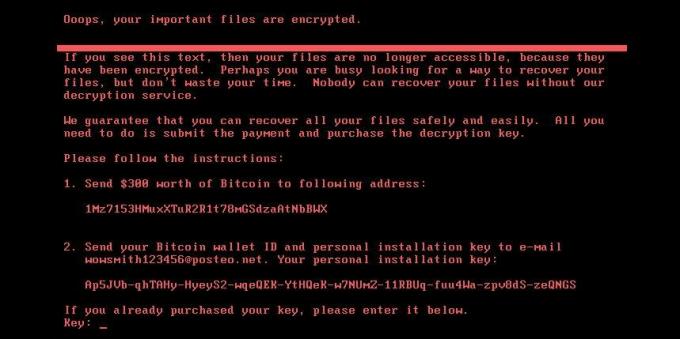

Ena najbolj neprijetnih vrst zlonamerne programske opreme je šifriranje podatkov. Okužijo vaš računalnik in kodirajo datoteke na njem, spremenijo njihovo vrsto in postanejo nečitljive. Po tem takšni virusi na namizju prikažejo pasico s prošnjo za plačilo odrešitev za odklepanje naprave, običajno v kriptovaluti.

Leta 2017 je internet zajela prava epidemija datotek wcry. Od tod prihaja ime odkupne programske opreme - WannaCry. Za okužbo je virus uporabil ranljivost sistema Windows v napravah z operacijskim sistemom, ki še ni bil posodobljen. Nato so same okužene naprave postale gojišča virusa in ga razširile po spletu.

Prvič odkrit v Španiji, WannaCry se je okužil v štirih dnehA. Hern. WannaCry, Petya, NotPetya: kako je odkupna programska oprema v letu 2017 doživela velik udarec / The Guardian 200 tisoč računalnikov v 150 državah. Program je napadel tudi bankomate, prodajne avtomate za vstopnice, pijačo in hrano ali informacijske table, ki delujejo v sistemu Windows in so povezane z internetom. Virus je poškodoval tudi opremo v nekaterih bolnišnicah in tovarnah.

Menijo, da so ustvarjalci WannaCryja prvotno okužili vse naprave Windows na svetu, vendar jim ni uspelo dokončati pisanja kode in je po naključju sprostil virus v internetu.

Ustvarjalci zlonamernega programa so po okužbi od lastnika naprave zahtevali 300 dolarjev, pozneje, ko se je igral apetit, pa po 600 dolarjev. Uporabnike je ustrašila tudi »nastavitev na pultu«: menda bi se v treh dneh znesek povečal, v sedmih dneh pa bi bilo datotek nemogoče dešifrirati. Pravzaprav v nobenem primeru ni bilo mogoče vrniti podatkov v prvotno stanje.

Premagani raziskovalec WannaCryja Markus Hutchins. Opazil je, da je program pred okužbo pošiljal zahtevo na neobstoječo domeno. Po registraciji se je širjenje virusa ustavilo. Očitno so tako ustvarjalci nameravali ustaviti odkupno programsko opremo, če je ušla izpod nadzora.

Napad se je izkazal za enega največjih v zgodovini. Po nekaterih poročilih je povzročilaRansomware WannaCry: Vse, kar morate vedeti / Kaspersky Škode za 4 milijarde dolarjev. Nastanek WannaCryja je povezan s hekersko skupino Lazarus Group. Toda posebnega krivca niso odkrili.

1. NotPetya / ExPetr. Največja škoda zaradi dejanj hekerjev, 2016-2017

Sorodnik WannaCryja je še ena odkupna programska oprema, znana pod sumljivo ruskimi imeni: Petya, Petya. A, Petya. D, Trojan. Odkupnina. Petya, PetrWrap, NotPetya, ExPetr. Razširilo se je tudi po spletu in šifriralo podatke uporabnikov operacijskega sistema Windows, plačilo odkupnine 300 dolarjev v kriptovaluti pa datotek nikakor ni shranilo.

Petya je bil za razliko od WannaCryja posebej namenjen podjetjem, zato so se posledice napada izkazale za veliko večje, čeprav je bilo okuženih naprav manj. Napadalcem je uspelo prevzeti nadzor nad strežnikom finančne programske opreme MeDoc. Od tam so začeli širiti virus pod krinko posodobitve. Zdi se, da množična okužba prihaja iz Ukrajine, ki ji je škodljiva programska oprema povzročila največ škode.

Zaradi tega je virus prizadel najrazličnejša podjetja po vsem svetu. Na primer, v Avstraliji je biloKibernetski napad Petya: Tovarna Cadbury je udarila, ko se je odkupna programska oprema razširila na avstralska podjetja / The Guardian proizvodnja čokolade, v Ukrajini izšlaALI. Linnik. Kaj ste storili, Petya / Gazeta.ru blagajne niso delovale, v Rusiji paPotovalni operater "Anex" je zaradi kibernetskega napada ustavil prodajo / Fontanka.ru delo organizatorja potovanj. Nekatera velika podjetja, kot so Rosneft, Maersk in Mondelez, so prav tako utrpela izgube. Napad bi lahko imel nevarnejše posledice. Torej, ExPetr je zadelZaradi kibernetskih napadov so nadzor černobilske jedrske elektrarne prenesli v ročni način / RIA Novosti celo o infrastrukturi za spremljanje razmer v Černobilu.

Skupna škoda zaradi vdora je znašalaKaj se lahko naučimo iz "najbolj uničujočega" kibernetskega napada v zgodovini? / CBC News več kot 10 milijard dolarjev. Bolj kot kateri koli drug kibernetski napad. Ameriške oblasti so to obtožileŠest ruskih častnikov GRU, obtoženih v zvezi s svetovno uvedbo uničujoče zlonamerne programske opreme in drugimi motečimi dejanji v kibernetskem prostoru / Ministrstvo za pravosodje ZDA pri ustanovitvi "Petit" skupine Sandworm, ki je znana tudi kot Telebots, Voodoo Bear, Iron Viking in BlackEnergy. Po mnenju ameriških odvetnikov ga sestavljajo ruski obveščevalci.

Preberite tudi👨💻🔓🤑

- Črno rudarstvo: kako zaslužiti z računalniki drugih ljudi

- 14 neverjetno kul filmov o programerjih in hekerjih

- Kako varnostni delavci ščitijo osebne podatke

- Spletna prevara: kako vas lahko prevarajo na družbenih medijih

Znanstveniki govorijo o več deset simptomih COVID-19, ki lahko trajajo več kot 6 mesecev

Znanstveniki so poimenovali značilne simptome delta seva koronavirusa. Razlikujejo se od običajnega COVID-19